王猛

(内蒙古科技大学 工程训练中心,内蒙古 包头 014010)

CP⁃ABE及云计算技术下的数据访问控制实现策略

王猛

(内蒙古科技大学 工程训练中心,内蒙古 包头014010)

随着计算机技术的快速发展,数据安全和访问控制成为云计算研究的重要问题。已有的解决方案采用披露加密数据的方法,但这些方法为数据拥有者带来大量的计算开销,也面临设计用户吊销机制的问题。因此,使用CP⁃ABE安全机制解决数据拥有者计算开销大、在线时间长等问题,从而为云数据管理员提供相应的加密访问控制策略,有助于未来云管理从建设向使用交付过程。借助CP⁃ABE⁃R吊销机制能有效解决用户吊销问题,有效解决其他有关机制在云计算环境下重新加密复杂和计算量大的问题。

CP⁃ABE;云计算技术;数据访问控制;控制策略

传统访问控制系统一般假定数据拥有者和服务器存储数据均处在同一个可信域内。但是,云计算环境下这种假设不成立,因数据拥有者无法保障云服务器一直处在可信赖状态,从而引发云计算安全相关的问题。云计算是计算机和互联网技术相互融合的产物,云计算技术的应用,能更多地采用低成本获取顶尖信息技术与服务,这一创新模式给信息产业带来重要变革。文中提出采用CP⁃ABE(Cipertext⁃policy attribute⁃based encryption)加密算法创建云计算技术数据访问控制方案,有利于解决云计算中外部数据出现的保密、计算开销等问题,建立完善的吊销机制,提供更加便于实施、安全的方案。

1 简述CP⁃ABE定义及算法

1.1CP⁃ABE的定义

假设P={P1,P2,…,Pn}表示所有属性集合,则每一个用户属性A作为P的非空子集,A⊆{P1,P2,…,Pn},那么,N个属性用来鉴别2N个用户[1]。访问结构作为T全集{P1,P2,…,Pn}的非空子集,T⊆2{P1,P2,…,Pn}{Φ}。T表示一个属性判断条件,在T中属性集合称作授权集,不在T中属性集合称作非授权集。

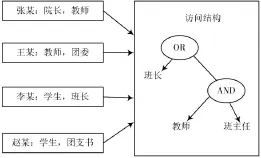

访问结构树:用于描述某个访问结构,结构树某个叶节点表示一个属性项,每一个内部节点表示某个门关系,表示为AND(n of n),OR(1 of n),n of m(m〉n)。CP⁃ABE用户属性能否解密访问控制结构T加密简图如图1所示。

图1 CP⁃ABE解密示意图

1.2CP⁃ABE算法的步骤

CP⁃ABE算法的主要步骤如下:Setup能够生成主密码钥匙Mk、公开参数Pk。CT=Encrypt(Pk,M,T),采用Pk、结构T,加密数据明文(M)和密文(CT)。Sk=KeyGen(Mk,A),采用Mk与用户属性集A组成用户私钥Sk,采用私钥Sk对密文CT进行解码,获得明文M。

2 设计基于CP⁃ABE的访问控制模型

云计算作为新型的网络应用模式,能确保用户远程存储并根据需要随时访问云上数据。

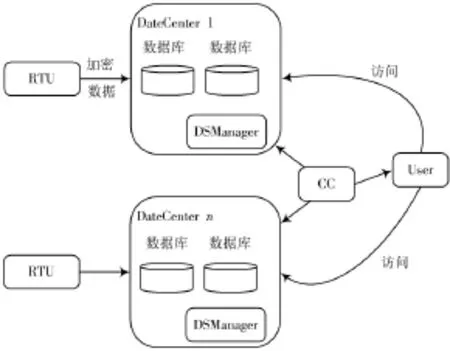

云计算把大量的计算资源、存储信息与软件资源进行有机链接,形成巨大的共享虚拟资源池,为远程计算机用户提供相对应的服务。通常情况下,RTU多数据进行收集并发送至SCADA/EMA,SCADA/EMA主要包括控制和数据中心两个部分[2]。访问控制体系结构如图2所示,该控制体系主要包括控制中心、数据中心、用户Us⁃er、RTU四个部分,具体分工如下:控制中心(CC)主要负责分发用户私钥;RTU将收集的数据发送至数据中心,且RTU具有创建、删除、更新数据文件的功能,其他用户只能读取权限;数据中心(DataCentre)分布在各个地域,主要由数据管理者和数据库两个部分组成,管理者忠实地运行程序及其相关的访问协议,但可能会对部分内容产生好奇,数据库负责对相应的数据文件进行存储[3];User在达到访问条件后方可访问有关数据文件。

图2 基于CP⁃ABE数据访问控制模型示意图

3 云计算环境下实现CP⁃ABE访问控制方案

属性加密访问控制提供了比较灵活的方法,便于完成数据拥有者对数据加密时集成数据访问策略。

3.1建立系统及新文件

文中提出在CP⁃ABE基础上实现云计算环境下数据安全访问机制设计如下:

数据拥有者DO明确属性集U,最大属性规模数Nmax,求出密钥更新的节点及吊销节点在访问中的具体路径Path(Uid),采用Setup算法,初始化算法选定P阶双线性群G,随之生成元素g,假设属性可以用Zp中的元素表示,选择两个随机的数字a,a∈Zp,最后在系统中发布公钥参数Pk、主密钥Mk。

将文件上传至云服务器前,数据拥有者对数据文件展开以下处理:

首先,将文件在云端的存储格式定为(FID,{CT(t),(M,p)},E,RL,UI),FID表示文件的惟一标示,E作为文件密文形式,RL表示用户吊销列表,UI表示密钥更新的各项信息,CT(t)表示访问权限密文形式。对整个文件设置惟一的id,随机选定一个相互对称的密钥DEK,并对数据文件实施加密处理。将文件定义为某个访问结构(M,p),并把DEK采用CP⁃ABE展开加密,如:CT (t)=Encypt(Pk,(M,p),DEK,t),t表示加密过程的时间戳,最后,把数据文件上传至云端实施存储。云服务器对数据文件进行存储和管理过程中,能有效维护数据拥有者提供的用户列表(UL),包含RL信息、有效状态。

3.2授权新用户

新用户进入登陆系统时,数据拥有者DO必须借助对申请新用户实施验证,应完成以下处理:

首先,要为新用户设定惟一的标识符和属性集S⊆U,形成一个安全密钥KeyGen(Uid,S,Mk),密钥产生算法需检验该Uid是否在过去使用过,若曾经使用需确定S是不是与以前使用的相同,若相同应输出一个与原来相同的密钥。如果没有使用过,但S不相同,必须重新设定Uid,便于用户在吊销书上选定没有使用的叶节点并把Uid与其进行绑定处理。

采用Epuusr表示使用用户公钥加密数据元组合(Pk,Sk,S,δ0,(Pk,Sk,S)),把数据元组使用云服务公钥进行加密,并发送至云服务器。云服务器数据拥有者发来数据元组,采用自身的私钥解密。检验 δ0,(Pk,Sk,S)是否有效,若有效对用户列表进行更新,存储用户Uid的有效状态。待Epuusn转发至其他用户后,用户先用私钥解密数据元组,验签完成后接收数据(Pk,Sk,S)当作系统公钥、用户安全密钥、访问属性集合展开管理。

3.3吊销用户操作步骤

传统CP⁃ABE机制内,如果用户在初建时期从系统管理员处获取访问凭证,这种访问权利不会因用户认识变动或其他违规操作而被禁止时开展相对应的变更[4]。如此一来,如果发现系统原来的有效用户存在危害系统的情况,ABE并未设置任何吊销机制,系统管理员不得不重新建立系统,对于类似云计算这样的系统必须管理大量用户的应用环境,这为管理人员带来重大的难题。因此,吊销机制应在建立系统初期就加入设计中,并非作为补充措施进行设置,这会导致较大的通信开销和计算。在CP⁃ABE基础上设计的吊销机制必须将以下方面考虑其中:

(1)系统管理员只可把用户的安全密钥关联至不同的属性集上,不要关联至单个特性表征上;

(2)因已经吊销的用户与未吊销用户存在共享的相同属性特征,因此,系统因防范不同吊销用户之间共谋攻击的情况[5];

(3)基于CP⁃ABE机制,个体用户采用多个通用属性描述,基于属性集的吊销机制无法准确定位到具体吊销用户上。

通过上述分析对吊销机制展开设计:数据拥有者DO严格按照用户管理规则,变更用户设定访问权限,对用户进行吊销时,实施以下操作:

求解密钥更新节点KUN(RL,t)与吊销节点在访问树路径Path(Uid),DO更新用户的吊销列表RL。DO在用户管理规划基础上,使用时间戳和吊销列表RL进行输入,采用密钥更新算法获取更新的UI信息。采用新时间戳t将DEK借助(M,p)实施重新加密,CT(t)表示密文。DO把数据元组借助云服务器实施加密处理后发送至云服务器。云服务器端对DO发来的消息进行解码,云服务器对(RL,UI,CT(t))的有效性进行验证,及时更新UL用户状态信息和存储信息[6]RL,CT(t),UI。

3.4文件访问处理步骤

用户向云服务器提交访问申请后,云服务展开如下操作:

首先,云服务器向检验用户有效性,通过验证的用户,把请求访问文件F=(FID,{CT(t),(M,p)},G,RL,UI)发送给用户(F,δCSP,P)。用户接收云服务器发出的请求文件后,进一步验证文件是否完整。验证完成后,从文件内提取CT(t),(M,p)等一系列信息,结合用户Sk参数,借助Dencypt(CT(t),Sk,UI)算法对获取文件加密密钥。用户采用DEK密钥解密E获得原文件访问权。

3.5方案安全性分析

基于CP⁃ABE算法访问控制方案中,数据访问者依据掌握的密钥信息对加密存储数据实施访问操作。

(1)数据访问权限安全性分析。如果服务提供商处于不可信云环境中,不让服务提供商和数据加密密钥管理,完全通过数据所有者对其他用户实施访问授权,极大访问权限管理的安全性[7]。

(2)加密密钥安全性分析。使用混合加密体制,采用对称加密钥加密数据保障加密的高效性,借助公钥密体制展开加密处理,提升加密密钥不会遭受非法用户侵入。

4 结 语

总之,在云计算环境下根据CP⁃ABE设计访问控制方案,有利于解决云计算环境下普遍出现的问题,借助CP⁃ABE实现机制展开讨论,验证设计方案的安全性和完整性,深入分析该方案在云环境下用户吊销及新用户登录等方面的实现。

[1]张令芬.FC SAN中交换机端口安全策略的设计与实现[J].现代电子技术,2015,38(7):73⁃76.

[2]王冠,范红,杜大海.云存储访问控制方案的安全性分析与改进[J].计算机应用,2014,34(2):373⁃376.

[3]李伟伟,张涛,林为民,等.电力系统终端敏感数据保护研究与设计[J].现代电子技术,2013,36(15):112⁃114.

[4]杨庚,王东阳,张婷,等.云计算环境中基于属性的多权威访问控制方法[J].南京邮电大学学报(自然科学版),2014,34(2):1⁃9.

[5]陈燕俐,宋玲玲,杨庚.基于CP⁃ABE和SD的高效云计算访问控制方案[J].计算机科学,2014,41(9):152⁃157.

[6]韩同欣,丁建元.基于动态重加密的云计算存储平台权限撤销优化机制[J].科学技术与工程,2015,15(20):108⁃115.

[7]温昱晖,陈广勇,赵劲涛,等.基于CP⁃ABE在云计算中实现数据访问控制的方案[J].重庆邮电大学学报(自然科学版),2013,25(5):658⁃664.

[8]周明快.基于CP⁃ABE的云计算改进属性加密安全访问控制策略设计[J].计算机测量与控制,2015,23(1):297⁃299.

Implementation strategy of data access control based on CP⁃ABE and cloud computing technology

WANG Meng

(Engineering Training Center,Inner Mongolia University of Science and Technology,Baotou 014010,China)

With the rapid development of computer technology,data security and access control have become the important problems of cloud computing research.The method of encrypt data disclosure is adopted in the existing solutions,but the method brings about a lot of computational overhead to the data owners,the design user is also faced with the problem of revocation mecha⁃nism.Therefore,the CP⁃ABE(cipertext⁃policy attribute⁃based encryption)security mechanism is used to solve the problems of com⁃putational overhead and long time online of data owners,thus the corresponding access control strategy is provided for the cloud da⁃ta encryption administrators,which is helpful to the future cloud management turning from construction to application delivery. The CP⁃ABE⁃R suspension mechanism can effectively solve the problem of user revocation.It effectively solve the problems of anew encrypt complex and large amount of calculation for other related mechanisms in cloud computing environment.

CP⁃ABE;cloud computing technology;data access control;control strategy

10.16652/j.issn.1004⁃373x.2016.14.025

TN911⁃34

A

1004⁃373X(2016)14⁃0092⁃03

2015⁃11⁃30

国家自然科学基金:面向隐私保护的云数据访问模型与方法研究(61462069)

王猛(1982—),男,内蒙古包头人,讲师,硕士。研究方向为云计算。