李黎滨,王 宇,马 凯,杨婷婷,王诗楠

(国网吉林省电力有限公司信息通信公司,长春 130000)

对网络主机进行威胁迫害安全评估,能够帮助管理人员掌握设备安全运行状态,并以此为基础构建防御体系,对保障主机安全运行而言具有重要意义。现有研究未对主机漏洞和威胁关联性进行研究,导致对主机的安全评估仍存在精度误差问题,影响对主机安全运行的判断。对此,本文将借助贝叶斯攻击图对主机威胁漏洞和威胁关联性进行分析,并探究融入上述影响因子后的评估分值,以期优化评估方法,提高评估准确性。

1 主机安全评估方法

1.1 主机攻击图定义

用“N”代表主机攻击图下存在的节点,且N=N主∪N次主。其中,N主代表初始攻击主机,N次主代表其他主机。用“E”表示边的集合,E={E1,E2,…,EN}可表示2个主机之间存在的关联关系,用“n”代表攻击图所有边数。

1.2 主机攻击图结构建立

采集目标网络的漏洞与通信的访问规则信息,并以此为基础建立主机攻击图,因现阶段真实的网络环境中主机存在漏洞并不唯一[1],因此为方便表述和研究将简化所建攻击图的规模,以此弱化攻击者攻击意图的分析工作,主机攻击图结构如图1所示。当攻击图多条边最终指向同一主机时,需要剔除原子攻击概率最大主机漏洞周边外的边。

图1中,“N主”代表攻击者的攻击主机;“N次主1~N次主5”皆代表组成网络拓扑的其他主机;E1~E7代表主机攻击图存在的边,各主机之间的连接段为攻击方所利用的漏洞。例如在E1边记录的CVE-2019-12615代表攻击者借助攻击主机N主利用N次主1上的漏洞对N次主1发起攻击。

1.3 主机攻击概率计算

从主机攻击图获取攻击路径能够明确攻击者所使用的攻击序列,并从宏观角度观察攻击路径及攻击概率,从而预测出攻击主机间的关联性[2]。对此,可从初始攻击主机角度出发,面向各次主机为攻击终点,利用深度优先排除原则对所有攻击路径下的主机及其漏洞的攻击概率进行计算,以所得攻击概率计算值中最大概率当做各主机受到攻击主机攻击的概率,即各次主机间存在的最大攻击路径概率,其表达式为

式中:Pi为原子攻击的概率。

1.4 主机漏洞影响值计算

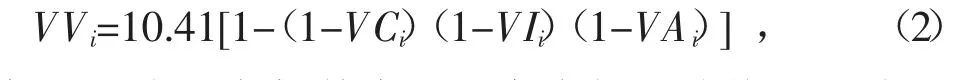

各级主机的漏洞会对主机自身产生不同程度的影响,组成网络结构主机的漏洞威胁值为所有漏洞产生影响值的和。结合CVSS可将主机单个漏洞产生的影响值表示为[3]

式中:VVi表示主机单个漏洞产生的影响值;VCi表示主机第i个漏洞对主机机密性的影响;VIi表示主机第i个漏洞对主机完整性的影响;VAi表示主机第i个漏洞对主机可用性的影响。

将VCi、VIi和VAi均按照无影响、低影响和高影响等3个等级进行划分,并将取值分别设为0、0.274和0.65。则可将各主机的漏洞影响值“HV”表示为

式中:VVj表示单个主机的漏洞影响值。

2 主机安全值计算

2.1 主机资产重要性计算

从资产角度出发可将网络主机的资产重要性分为机密性、完整性及可用性,对其的计算过程可分为以下5个阶段。

阶段一,结合网络主机结构下不同主机对安全环境的需求,融合GB/T 20984—2007《信息安全风险评估规范》中的相关标准,将待评估主机的资产重要性进行分级,用L1表示非常高、L2表示高、L3表示一般、L4表示低及L5表示非常低。细化后的评估细粒度在提高评估值精确度的同时还会增加先验评分的难度,进而影响对资产重要性等级区分的界定,因此本文将选择5个等级作为评估资产重要性属性的等级标准,等级L1至L5依次赋值5、4、3、2、1[4]。

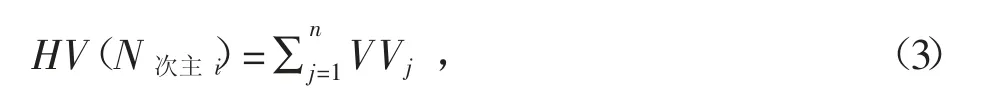

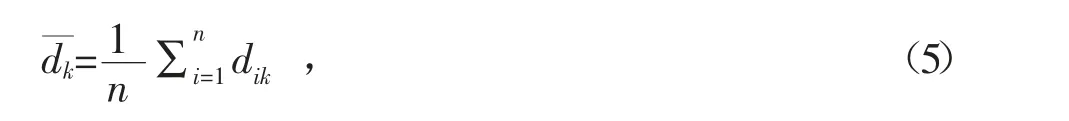

阶段二,结合多名专家学者对阶段一各主机的资产重要性等级进行赋值,并融合赋值结果构建第r个攻击主机资产重要性分级的评价矩阵“Mr”,即

阶段三,对上述评价矩阵中所有元素进行归一化处理,并将处理后得到矩阵中各元素记为“dik”。考虑到各主机间权重的差异性和相关性,将引入相关性定权法对分级后的权重进行计算,保障能够从客观的角度获得更加贴合实际的权重值[5]。

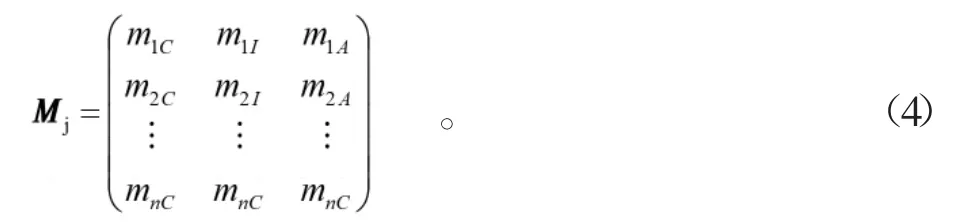

对此可将矩阵中第k列分级属性d的均值表述为

式中:n表述矩阵的行数。

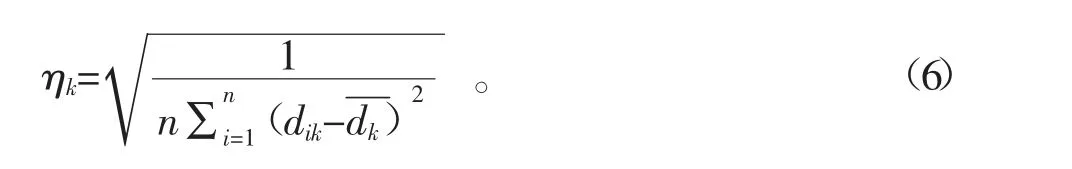

由此可得出矩阵下第k列的资产重要性分级属性标准差,即

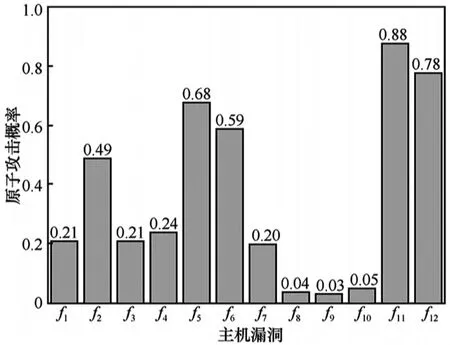

将所得任意2个指标间存在的相关系数设为“vXY”,则vXY为

此时矩阵下第k列的分级属性所涵盖的信息量为

由此可得出第r个主机构建矩阵第k列所含资产重要性分级属性的权重为

阶段四,结合Mr可计算出主机r资产重要性分级中第k个属性赋予的评分取值“ATTjk”,即

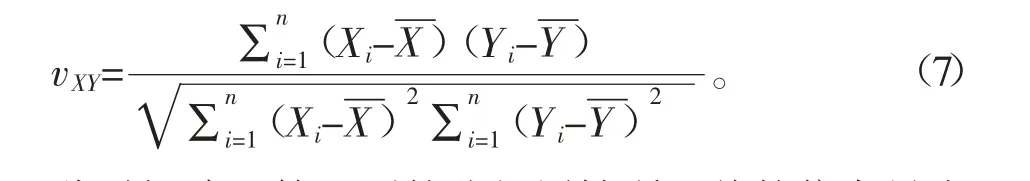

阶段五,得出主机r的资产重要性,即

2.2 动态风险评估

从动态威胁角度出发,当网络主机受到攻击之前可通过各级主机动态更新与先前风险经验生成攻击的先验概率。通过分析先验概率可实现对静态概率的完善,并结合每次攻击的特征对风险概率进行调整修正。借助贝叶斯公式实现对攻击图主机安全的动态风险评估,贝叶斯公式会沿着攻击者的攻击路径进行反向计算,并检验攻击者攻击主机i的概率,以此方式实现对攻击主机上一节点风险概率的修正,并借助随时间变化而变化的主机漏洞CVSS评分实现对目标节点攻击概率的计算,该方法虽可以实现反向计算,但是不会利用攻击主机产生攻击信息沿攻击路径进行更新。对事前预防相比,事后对过往节点进行概率校正,且直接沿攻击主机的攻击路径进行正向更新能够更加显着看出攻击者攻击所带来的威胁信息,进而在极短时间内明确攻击后可能对主机带来的安全扰动,方便管理员可以结合攻击者潜在的攻击行为做出下次攻击的应急反应。因此,通过对攻击图主机的动态风险评估,可转变原有评估方法的评估思路,并提高对网络当前状态的掌握和预测,通过前向与后向节点更新相结合的方式,在提高直接反映状态速率与预测攻击者下次攻击动作的同时,实现对攻击概率覆盖下所有主机节点进行概率修正,由此得出攻击图主机安全的风险扰动评估信息可更加贴合实际,且基于此做出的风险应急措施会更加有效[6-7]。

3 实验与结果分析

3.1 实验环境

为对上述所提方法的可行性与实用性进行验证,本文将以某银行业务仿真系统下网络环境为实验基础环境进行实验。因该系统的仿真设计完全参照现行其他系统而构建,因此在硬件、网络拓扑、核心功能及组成框架等结构上与实际银行业务系统相同[8]。此外,因该仿真系统主要用于对银行业务流的模拟,所以在主体架构上并未考虑云计算、虚拟化及SDN等功能的设计与应用。在网络层方面,数据层与数据存储区的数据库相对应,主要承担对数据库及数据业务的管理;业务逻辑层与系统的功能调度区主机相对应,主要承担银行业务逻辑命令的执行与反馈;消息中间层主要与系统交互区下应用服务器相对应,承担银行日常业务信息的过滤、数据共享及报文的收发等工作;业务应用层与系统下监控区、调度区及交互区的主机相对应,承担仿真系统的应用与服务等功能[9]。

3.2 主机攻击概率和漏洞影响值计算

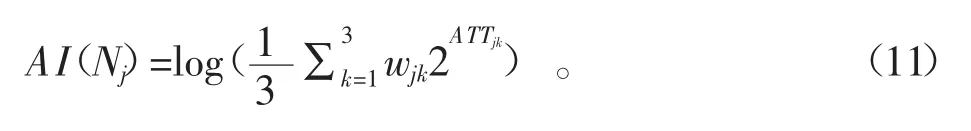

首先需要对主机各漏洞的原子攻击概率进行计算,结合主机漏洞的公开时间获得漏洞时间的可利用性,从漏洞自身存在的特征得出各漏洞原子攻击概率,其计算结果如图2所示。

图2 原子攻击概率

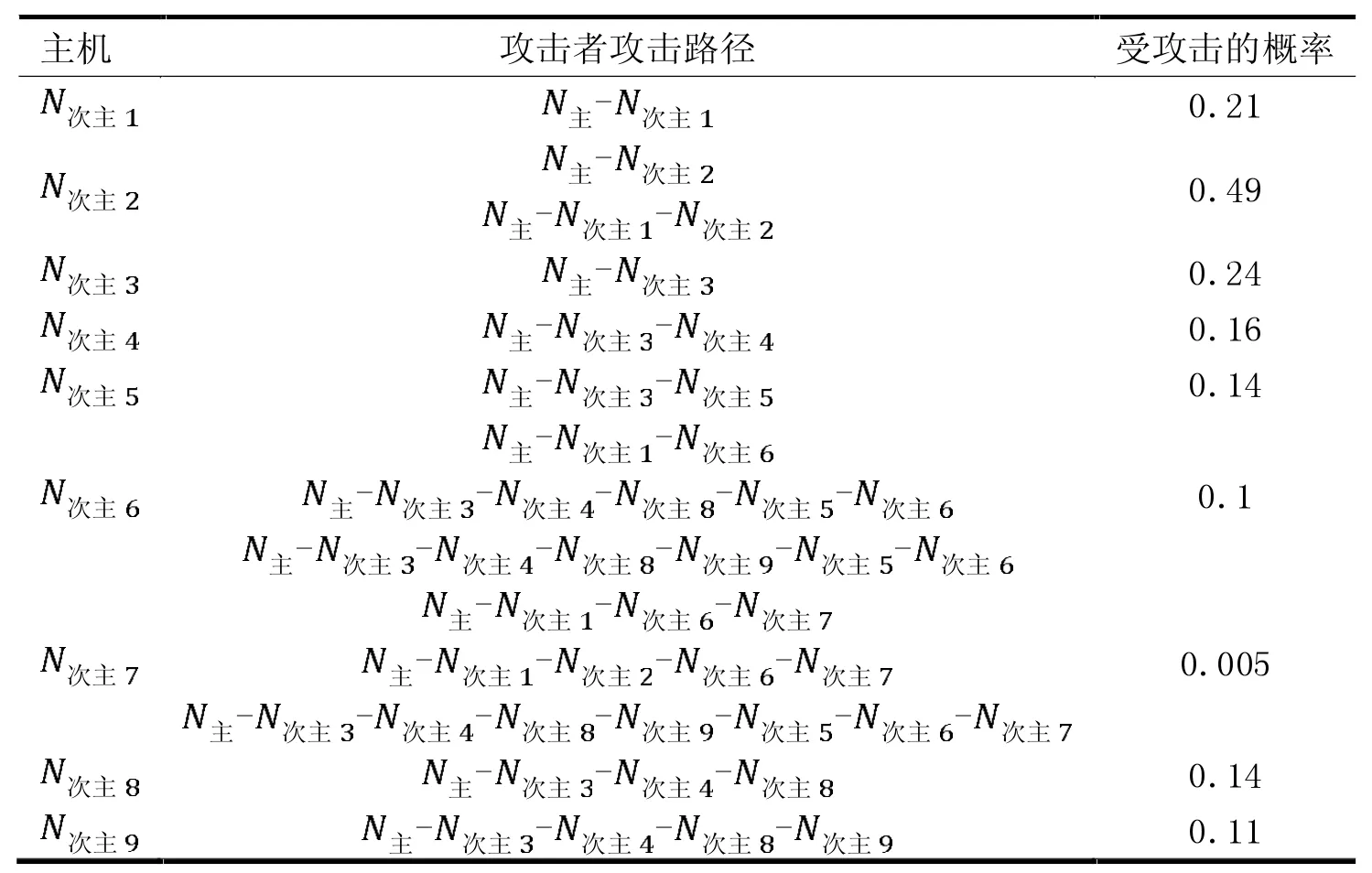

结合仿真系统的架构实现对所有攻击的路径查找,并结合原子攻击概率得出组成网络结构各主机的最大攻击概率,其结果见表1。

由表1信息可得出仿真系统攻击图主机的漏洞影响值,即N次主1至N次主9的影响值分别为6.4、10、9.8、10、10、26.4、6.4、6.4和10。

表1 主机攻击概率

3.3 主机资产重要性评估对比

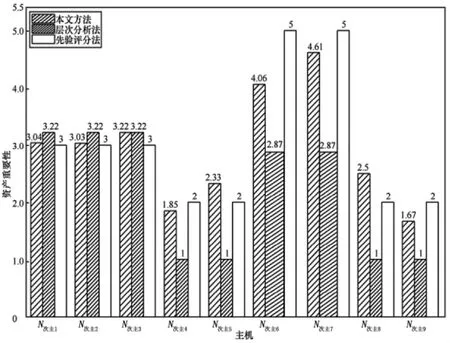

为证实本文所提方法对主机资产重要性计算的科学性,需要在实验环境下使用本文所提方法、先验评分法及层次分析法对相同主机的资产重要性进行计算,计算结果如图3所示。

结合图3数据可知,本文所提方法获得主机资产重要性数据更加合理,造成该现象的主要因为在于,本文所提方法对各主机资产重要性进行等级划分,同时明确不同属性在资产重要性中的所占权重,并以先验评分赋值为基础通过相关性定权法对网络结构下各主机的资产重要性进行权重赋值,而对比的其他2种方法没有对该因素进行分析,所以得出结果与实际情况差距较大。

图3 主机资产重要性对比

3.4 主机安全评估对比

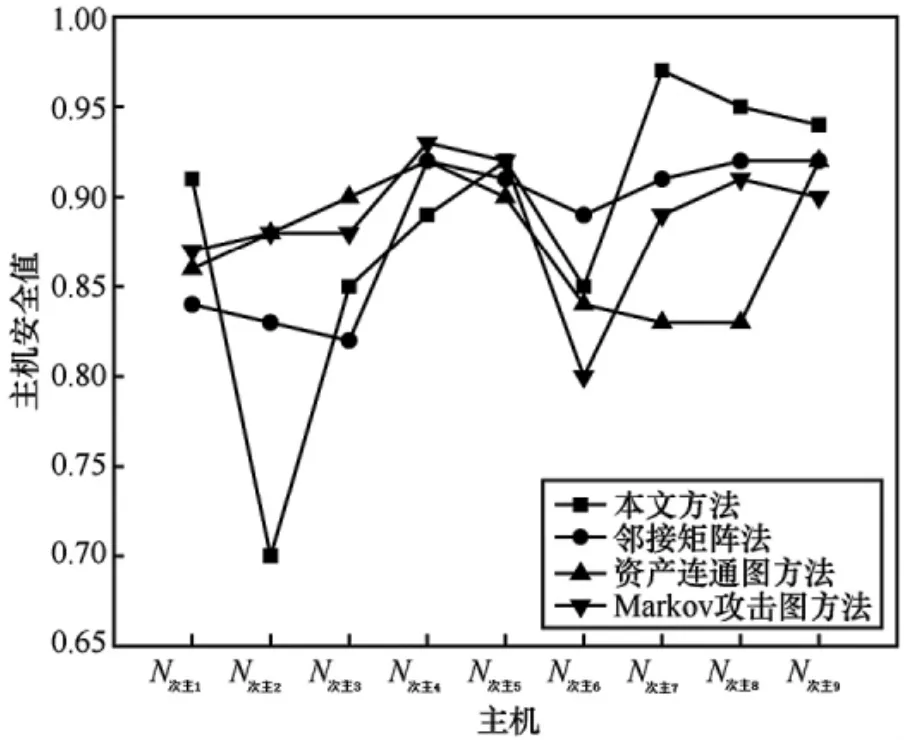

因主机的评估安全值可以反映出当前主机所处的安全状态,评估取值越小则表示主机现阶段的安全状况越差。为此,为进一步证实本文所提方法的可行性与实用性,将在完全相同的实验环境下与邻接矩阵法、Markov攻击图方法和资产连通图方法等主机安全评估方法进行比对,比对结果的安全值数据如图4所示。

由图4中数据可知,本文所提方法获得的主机威胁安全值更加贴近实际情况,造成该现象的主要原因如下。

图4 不同方法的主机安全值对比

(1)Markov攻击图方法只能对迭代后的攻击状态进行安全性的指标评价,因此无法对各主机攻击时的安全与风险状况进行辨识。

(2)资产连通图与邻接矩阵法皆需要结合主机的资产重要性和攻击概率得出主机的威胁安全值,并未对权重差异性以及攻击图各主机之间的关系进行考虑,造成安全值收敛程度较低。

3.5 离散程度

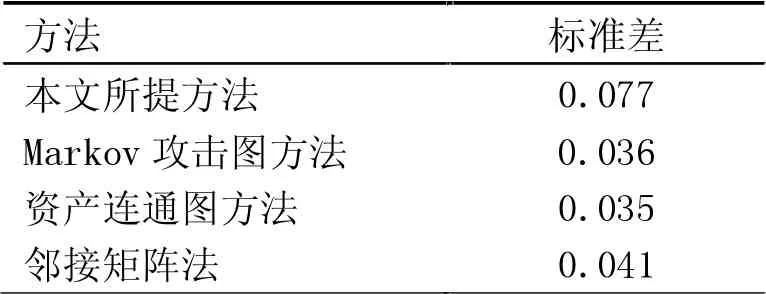

可用标准差的大小表示评估数据间的离散程度,即威胁安全值的标准差越大,则表示所得数据的离散程度越大,溢出情况会对安全等级划分产生影响,降低主机风险等级的区分和划分难度。因此,同样以上述几种方法为对比项,验证本文所提方法的计算优势,并在得到各主机安全值的基础上,计算对比项的标准差,计算结果见表2。

表2 主机安全值的标准差

由表2数据可知,本文所提方法获得的主机安全值远高于其他3种方法,由此可证明本文所提方法获得的各主机威胁安全值离散程度更大,便于管理人员对攻击主机威胁进行评级,并做出相应的解决措施,提高网络主机的安全性。

4 结束语

综上所述,本文从主机漏洞和主机关联性角度出发,融合贝叶斯算法构建攻击图主机的威胁安全评估模型,通过该模型实现对主机漏洞、资产重要性和关联性的分析,进一步细化评估的精度。从仿真实验结果中可知,所提方法与其他方法相比具有较高的实用性,可为相关人员或单位提供参考帮助。